Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

A secretive special air service base has been inadvertently revealed by a fitness app that has created a heatmap of running routes around the country.

A SAS base in Hereford, along with a nuclear deterrent naval base and the government's spy agency GCHQ has been placed on a heatmap of Strava's customers, including the profiles of several people who regularly run to-and-from the highly sensitive buildings.

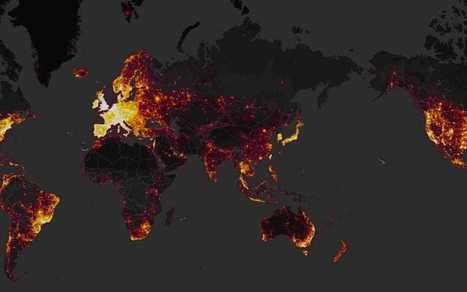

The buildings appear on a global, interactive map created by Strava, which is an app that allows users to track cycling or running speeds and distances and share them with friends. But unbeknown to many of its users, Strava has used their location data to in a worldwide heatmap including three trillion coordinates, titled "Where We Play".

"When sensitive sites, such as the GCHQ, are quite literally highlighted by GPS activity, it raises concern not only for the individual connected to the device, but the institution as a whole. The UK’s security services must be hyper-aware of what they’re sharing – regardless of what may be labelled as ‘excluded’ within the device. If a device or application has the capability to share location in any respect, it signifies a breach in security protocols."

Learn more / En savoir plus / Mehr erfahren: https://gustmees.wordpress.com/2012/11/05/naivety-in-the-digital-age/ https://www.scoop.it/t/securite-pc-et-internet/?&tag=wearables

|

Scooped by

Gust MEES

|

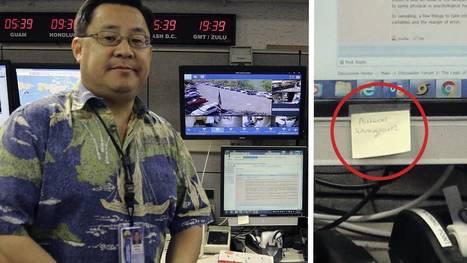

No one who’s used a long-running government website expects such things to be fancy — just functional. But there’s a limit to what can be tolerated, and I believe we’ve reached it with Hawaii’s emergency alert system, which is so dated that it would be hilarious if it hadn’t just caused a statewide panic. GeoCities ain’t got nothing on this.

Honolulu Civil Beat managed to get a screenshot, via Hawaii’s Office of the Governor, of the system used to launch emergency alerts like the one that went out on Saturday:

Look at that! Just a jumble of contextless plain links, with drills and tests heedlessly mixed in. It’s easy to see how this happened. We all click the wrong link now and then, but the consequence isn’t destabilizing an entire state. You can’t hit the back button on a million text messages and broadcast warnings.

You can see that at the top of the list a new entry: BMD False Alarm. That’s surely (let’s hope) a band-aid until this system gets dragged into the 21st century. Hell, even the turn of the century would be an improvement.

All you need is a bit of styling to perhaps put tests and real alerts in different columns and colors, in case your finger slips, telling all of Hawaii to pull over, find shelter and lay on the ground until further notice. Apparently there’s a confirmation popup that appears, which is a start. Want to bet it looks the same whether you’re doing a drill, text or real alert? Learn more / En savoir plus / Mehr erfahren: https://gustmees.wordpress.com/2012/11/05/naivety-in-the-digital-age/ https://gustmees.wordpress.com/2013/05/12/cyber-security-the-weakest-link-in-the-security-chain-is-the-human/

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

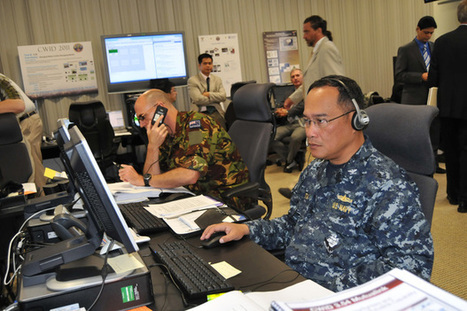

Zu einem Projekt des US-Geheimdiensts mit dem Codenamen "Red Disk" lagen ungeschützt über 100 Gigabyte an Daten auf einem nicht gelisteten AWS-Server. Es war nicht mal ein Passwort zum Download notwendig.

Und das nächste Datenleck: Chris Vickery der Firma UpGuard fand Ende September über 100 Gigabyte an Daten zu einem Projekt der NSA auf einem AWS-Server (Amazon Web Services) – ungeschützt und ohne Passwort. Dabei handelt es sich um den neuesten Fund in einer Reihe von ungeschützten Daten in der Cloud. UpGuard hatte bereits Daten von Accenture, Verizon, registrierter Wähler in den USA und eine Terabyte große Sammlung von Überwachungsdaten des US-Militärs auf AWS-Servern gefunden.

Kein Passwort benötigt

Bei den Daten handelt es sich laut Aussagen von UpGuard um Eigentum der NSA und der US-Armee, genauer gesagt um ein Projekt mit dem Codenamen "Red Disk". Die Dateien befanden sich zwar auf einem nicht gelisteten Server, waren aber nicht mit einem Passwort geschützt. Jeder, der über den Link verfügte, konnte die Dateien also abrufen. Der größte Fund dabei war eine virtuelle Festplatte, die laut UpGuard die Geheimhaltungsstufe "NOFORN" beinhaltet, also nicht einmal an Verbündete der USA weitergegeben darf.

UpGuard vermutet, dass die virtuelle Festplatte zur Weitergabe von klassifizierten Informationen dient. Ein Zugriff auf die Daten der Fesplatte ist jedoch nicht ohne eine Verbindung zum System des Pentagon möglich. Learn more / En savoir plus / Mehr erfahren: https://gustmees.wordpress.com/2012/11/05/naivety-in-the-digital-age/ https://www.scoop.it/t/securite-pc-et-internet/?&tag=Naivety

|

Scooped by

Gust MEES

|

Surveillance software maker Hacking Team has provided its government customers with the ability to infect the low-level firmware found in laptops and other computers that they wanted to spy on.

The company developed a tool that can be used to modify a computer’s UEFI (Unified Extensible Firmware Interface) so that it silently reinstalls its surveillance tool even if the hard drive is wiped clean or replaced.

Mehr erfahren / Learn more:

- http://www.scoop.it/t/securite-pc-et-internet/?tag=Hacking+Team+breach

|

Scooped by

Gust MEES

|

The U.S. Navy is paying Microsoft millions of dollars to keep up to 100,000 computers afloat because it has yet to transition away from Windows XP.

|

Scooped by

Gust MEES

|

Die kampfstarke US-Marine setzt nach wie vor auf Windows XP. Und zahlt dafür extra einige Millionen Dollar an Microsoft.

Erst kürzlich machte die Meldung die Runde, dass deutsche Behörden wie die Verwaltung von Berlin noch auf Windows XP setzen. Und mit der Benutzung des von Microsoft nicht mehr unterstützten Betriebssystems entweder gravierende Sicherheitslücken in Kauf nehmen oder aber Riesensumme für Extra-Support an Microsoft bezahlen.

Doch dieser Sonderweg einiger deutscher Bundesbehörden ist noch nichts gegen die Kriegsmarine der Vereinigten Staaten von Amerika, die sogar über U-Boote mit Atomwaffen verfügt. Denn auch die US-Marine setzt immer noch Computer mit Windows XP ein.

|

Scooped by

Gust MEES

|

Où l’on voit donc qu’on a assisté, autour de ce mot de « naïf », à un jeu de chiasme assez intéressant : d’un côté des Américains qui se font plus amoureux de la liberté qu’ils ne le sont, de l’autre des Chinois qui se font plus maîtres de la situation qu’ils ne le sont. Tout le monde mentait un peu, la diplomatie quoi.

|

Scooped by

Gust MEES

|

Après un premier avertissement resté sans réponse, un collectif de hackers australiens a publié deux failles de sécurité qui touchent Snapchat.

Utrecht, le 27 novembre 2013 - Selon une récente enquête de Kaspersky Lab, il existe de fortes probabilités qu’un nombre croissant d’utilisateurs Mac soient la proie de menaces d’Internet. La quantité des logiciels malveillants ciblant les Mac a augmenté de 50% au cours des douze derniers mois. Pourtant, plus d’un tiers (35%) de tous les utilisateurs Mac pensent à tort être protégés contre les menaces numériques.

Le nombre des propriétaires de Mac continue de progresser, et par conséquent l’intérêt des cybercriminels pour cette plate-forme s’amplifie lui aussi. Les virus informatiques, chevaux de Troie, astuces de phishing et autres menaces d’Internet visant cette plate-forme sont d’ores et déjà en circulation, en grands nombres qui plus est. Les utilisateurs sont ainsi tout aussi vulnérables que les utilisateurs de PC Windows.

Via Gust MEES

About 860,000 members who post on the forums of popular Apple news website MacRumors are being asked to change their passwords after accounts were compromised in a hack.

Via Gust MEES

Hackers accessed the credit card information of tens of thousands customers of the University of Michigans Union Ticket Office, the latest organization that has fallen victim to a breach affecting a thirdparty vendor. Hackers accessed the credit card information of tens of thousands customers of the University of Michigan's Union Ticket Office, the latest organization that has fallen victim to a breach affecting a third-party vendor. How many victims? More than 33,000.

What type of personal information? Names, street addresses, email addresses, phone numbers, credit card numbers and expiration dates.

What happened? The database supplied by third-party ticketing solution provider Vendini was compromised by hackers who may have stolen the personal information of any U of M customer in the last two years. What was the response? University officials have contacted all individuals affected by the breach.

Details: How the hackers were able to compromise the Vendini systems is currently unknown. According toa statement released by the company, the stolen information does not include credit card security access codes, account user names or passwords.

Attackers exploiting Adobe’s ColdFusion app server made off with 160,000 Social Security numbers, and gained access to the driver’s license numbers and names of up to 1 million people logged in the Washington State court system in a data breach...

|

|

Scooped by

Gust MEES

|

Fitnesstracker Strava verrät Lage von Militärstützpunkten

Strava ist der Hersteller einer Fitnesstracking-App, die via GPS von Smartphones verfolgt, wann und wo ein Benutzer trainiert. Ziel ist eine Art soziales Netzwerk für Sportler. Damit können jedoch auch militärische Geheimnisse verraten werden.

Die Website Strava hat im November 2017 eine sogenannte Heat Map veröffentlicht, welche die Aktivitäten ihrer Nutzer aus der ganzen Welt zeigt. Dabei wurden über eine Milliarde Aktivitäten erfasst. Die Karte zeigt, wie häufig Menschen an bestimmten Punkten der Erde trainieren und ihre Daten mit Strava teilen. Ein Analytiker weist nun darauf hin, dass die Karte es ermöglichen könnte, Standorte von Militärstützpunkten und die Routinen des Personals zu identifizieren. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=wearables

|

Scooped by

Gust MEES

|

No sooner had we written up that fake missile alert in Hawaii than another fake missile alert was sent out, this time in Japan.

Japan’s national broadcaster, NHK, published an apology:

NHK is apologizing after issuing a false alert that said North Korea had probably launched a missile and warned people in Japan to take cover.

The false message was sent in Japanese shortly before 7 PM local time on Tuesday. It went out through the public broadcaster’s Japanese apps and website.

A few minutes later, NHK corrected the wrong information. There are no reports of problems caused by the mistake. NHK says a switching error is to blame.

The incident comes just days after officials in the US state of Hawaii issued a false missile alarm and caused panic. https://gustmees.wordpress.com/2012/11/05/naivety-in-the-digital-age/ https://gustmees.wordpress.com/2013/05/12/cyber-security-the-weakest-link-in-the-security-chain-is-the-human/

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Beim Hackerangriff auf die oberste Personalbehörde der US-Regierung sind Millionen sensibler Daten kopiert worden. Ein Jahr lang hatten die Angreifer Zugriff - auch wegen gewaltiger Schlamperei in dem Amt.

Netzwerk schon seit einem Jahr unterwandert Wer im Besitz eines dieser 127 Seiten langen Formulare ist, weiß über den entsprechenden Bewerber wohl mehr als jeder andere - vorausgesetzt, es wurde wahrheitsgemäß ausgefüllt. Für Vertreter eines ausländischen Geheimdienstes dürften diese Daten von unschätzbarem Wert sein, immerhin betreffen sie Menschen, die sich um Arbeitsplätze in Geheimdiensten, beim Militär oder in Behörden bemühen. Diese Daten wurden offenbar kopiert, aus den Beständen des Office of Personnel Management (OPM), gewissermaßen der Personalabteilung der US-Behörden.

Der "Washington Post" zufolge war das Netzwerk schon im Juni oder Juli 2014 erfolgreich unterwandert worden. Ein zweiter erfolgreicher Angriff,der im April bekannt wurde und bei dem 4,1 Millionen Personaldatensätze kopiert worden sein sollen, begann dem Bericht zufolge im Dezember 2014. Mittlerweile scheinen sich die Ermittler sicher zu sein: Die Täter sollen aus China stammen. "Es geht hier um die sensibelsten Informationen ohne Sicherheitseinstufung, auf die die Chinesen überhaupt Zugriff bekommen konnten", zitiert die "Washington Post" Stewart Baker, der früher einmal der Chefjustiziar der NSA war.

Mehr erfahren / Learn more:

- http://www.scoop.it/t/securite-pc-et-internet/?tag=Cyberattack

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Silk Road 2 moderator Defcon reported in a forum post that hackers have used atransaction malleability exploit to hack the marketplace.

The hackers stole over 88,0004474.26 bitcoins worth $2,747,000, emptying the site’s escrow account.

|

Scooped by

Gust MEES

|

Researchers post the details of two bugs in SnapChat after the company failed to address them over a period of four months.

High profile data breaches that expose customer information are in the news. This graphic shows how the thieves sell the info and make their money.

Die Macher der alternativen Suchmaschinen Ixquick und Startpage wollen E-Mail-Dienste mit Verschlüsselung anbieten. Die Konkurrenz heißt Posteo oder AikQ. Von T. S. Nagel

Since its launch in October 2012, 5,700 people have used the Microsoft Cloud Security Readiness Tool (CSRT). The tool asks 27 questions regarding the current state of an organisation’s security posture and cloud readiness. The results have been anonymised and analysed, and the overarching conclusion is that ===> most organisations are relatively immature

|

Your new post is loading...

Your new post is loading...

![Stolen California Voter Database Held for Bitcoin Ransom [Updated] | #CyberSecurity #DataBreaches #Ransomware #CryptoCurrency | ICT Security-Sécurité PC et Internet | Scoop.it](https://img.scoop.it/mgyGVgXn_QV_Fs7Qo01leTl72eJkfbmt4t8yenImKBVvK0kTmF0xjctABnaLJIm9)

![What happens after a data breach? [Infographic] | ICT Security-Sécurité PC et Internet | Scoop.it](https://img.scoop.it/mhk80ig_OIgh0szG8FDh-jl72eJkfbmt4t8yenImKBVvK0kTmF0xjctABnaLJIm9)

A secretive special air service base has been inadvertently revealed by a fitness app that has created a heatmap of running routes around the country.

A SAS base in Hereford, along with a nuclear deterrent naval base and the government's spy agency GCHQ has been placed on a heatmap of Strava's customers, including the profiles of several people who regularly run to-and-from the highly sensitive buildings.

The buildings appear on a global, interactive map created by Strava, which is an app that allows users to track cycling or running speeds and distances and share them with friends. But unbeknown to many of its users, Strava has used their location data to in a worldwide heatmap including three trillion coordinates, titled "Where We Play".

"When sensitive sites, such as the GCHQ, are quite literally highlighted by GPS activity, it raises concern not only for the individual connected to the device, but the institution as a whole. The UK’s security services must be hyper-aware of what they’re sharing – regardless of what may be labelled as ‘excluded’ within the device. If a device or application has the capability to share location in any respect, it signifies a breach in security protocols."

Learn more / En savoir plus / Mehr erfahren:

https://gustmees.wordpress.com/2012/11/05/naivety-in-the-digital-age/

https://www.scoop.it/t/securite-pc-et-internet/?&tag=wearables